El WAF Bypass Tool es una herramienta de código abierto que permite analizar la seguridad de cualquier WAF en busca de Falsos Positivos y Falsos Negativos utilizando payloads predefinidos y personalizables. Su lema lo dice todo: “Comprueba tu WAF antes de que lo haga un atacante”. Esta herramienta es desarrollada por el equipo de Nemesida WAF, con la participación activa de la comunidad de ciberseguridad.

¿Por qué es importante probar tu WAF?

Los WAF son fundamentales para detectar y bloquear ataques web comunes, como la inyección de SQL, ataques XSS, y muchos otros. Sin embargo, para que funcionen de manera efectiva, deben estar configurados correctamente y ajustados a las necesidades específicas de tu aplicación. Aquí es donde entra en juego el WAF Bypass Tool.

Payloads disponibles para múltiples tipos de ataques

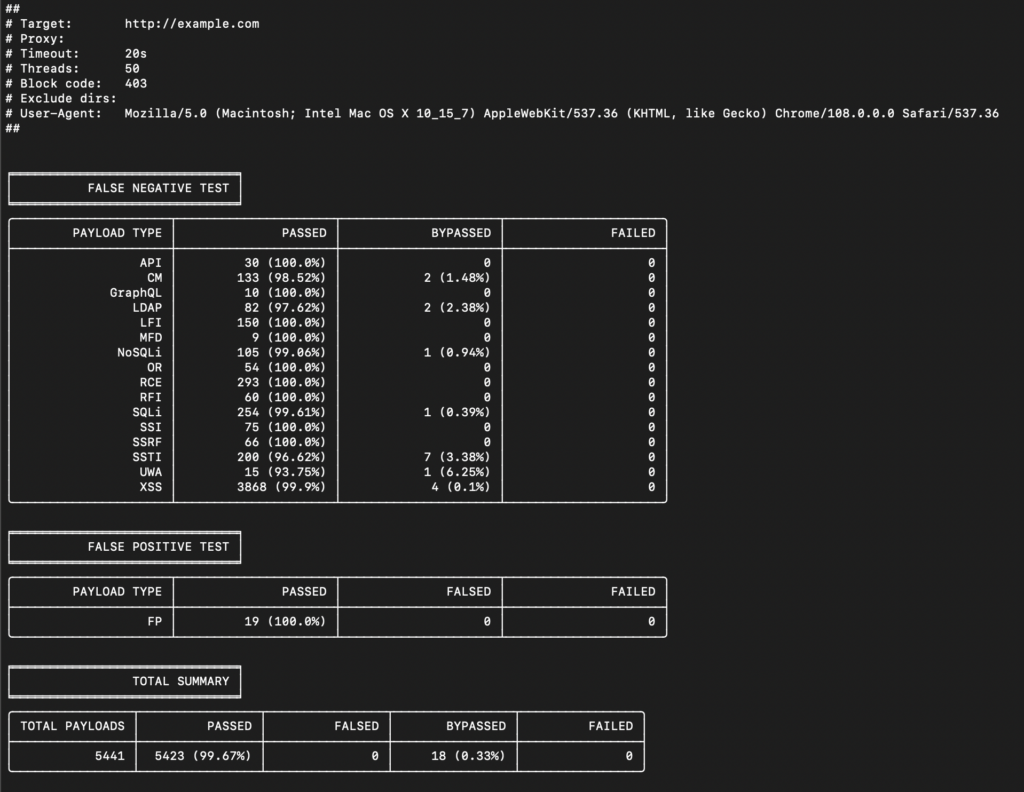

Esta herramienta ofrece una amplia variedad de payloads para poner a prueba tu WAF. Algunos de los tipos de ataques cubiertos incluyen:

- API

- GraphQL

- LDAP

- LFI (Inclusión de archivos locales)

- NoSQLi (Inyección NoSQL)

- RCE (Ejecución de Código Remoto)

- RFI (Inclusión de archivos remotos)

- SQLi (Inyección SQL)

- SSI (Inclusión de Server Side)

- SSRF (Falsificación de solicitudes de servidor)

- SSTI (Inyección de plantillas de servidor)

- XSS (Cross-Site Scripting)

Esto significa que puedes probar tu WAF contra una amplia gama de amenazas potenciales y asegurarte de que esté funcionando como se espera.