Errores de Escalada de Privilegios en Linux: Una Amenaza para el 40% de los Usuarios de Ubuntu

Hoy queremos contarles sobre un tema de seguridad importante que afecta a un gran número de usuarios de Ubuntu. Recientemente, se han descubierto dos vulnerabilidades críticas en el kernel de Ubuntu que pueden poner en riesgo la integridad de nuestros dispositivos y datos. Las cifras son sorprendentes: aproximadamente el 40% de los 40 millones de […]

Protegiendo Tu Código: Seguridad en Repositorios de Código en la Nube

En el mundo del desarrollo de software, los repositorios de código en la nube se han convertido en una herramienta imprescindible para equipos de desarrollo y programadores individuales. Estos repositorios, como GitHub, GitLab y Bitbucket, ofrecen una forma eficiente de colaborar, compartir y mantener el código fuente de proyectos. Sin embargo, con la creciente dependencia […]

Principios de seguridad del Servidor descritos en The NIST Special Publication 800-123

Al abordar problemas de seguridad del servidor, es una excelente idea tener en cuenta los siguientes principios generales de seguridad de la información:

Apuntes sobre ISO/IEC 27017:2015 o los controles específicos para Cloud Computing

La ISO 27017 es una norma específica de seguridad con controles de seguridad para proveedores y clientes en entornos Cloud Computing, tomando como base la familia de normas ISO 27001. El estándar internacional ISO/IEC 27017:2015 está diseñado para que las organizaciones lo usen como referencia para seleccionar controles de seguridad de la información de servicios […]

Riesgo en el Contexto Empresarial

Según el Diccionario de la RAE, el riesgo es definido como una «contingencia o proximidad de un daño». En este mismo sentido, la ISO define el riesgo como un efecto que se tiene de la incertidumbre de los objetivos. Con el tiempo, el concepto de riesgo pasó desde las áreas económicas y financieras a otras […]

La Gestión del Riesgo de Seguridad de la Información como Ciclo Iterativo

La gestión de riesgos de seguridad de la información es un proceso crítico para garantizar la protección de los activos de información de una organización. Para llevar a cabo este proceso de manera efectiva, es necesario seguir un enfoque iterativo que permita evaluar y tratar los riesgos de manera adecuada.El proceso de gestión de riesgos […]

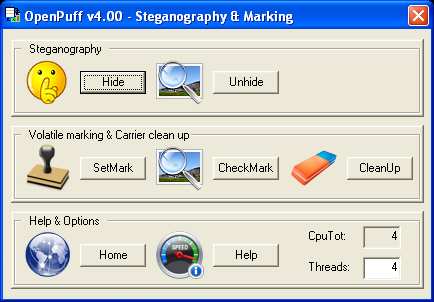

Usando OpenPuff

OpenPuff es una herramienta profesional de esteganografía, con características únicas que no encontrará entre ningún otro software gratuito o comercial. Es 100% libre y adecuado para transmisión de datos altamente confidencial. Acá te mostramos rápidamente como usarla.

¡Adiós, Spam! Cómo Mantener tu Bandeja de Entrada Libre de Correos No Deseados

El correo electrónico ha sido una herramienta invaluable para mantenernos conectados y comunicados en el mundo digital. Sin embargo, junto con sus muchas ventajas, también ha llegado una molestia que todos hemos experimentado: el temido spam. El spam, también conocido como correo basura, es ese contenido no solicitado y molesto que inunda nuestra bandeja de […]

Parrot OS y Kali Linux

Parrot OS y Kali Linux son dos distribuciones populares de Linux orientadas a la seguridad y el análisis de vulnerabilidades. Aunque ambas tienen objetivos similares, hay algunas diferencias clave que las distinguen: Origen y base:Parrot OS: Desarrollado por el equipo de Parrot Security, Parrot OS está basado en Debian, como Kali Linux. Su objetivo principal […]

APT29: Nuevos Ataques y Técnicas Reveladas

Recientemente AlienVaultPublic ha presentado un reporte impactante sobre la evolución de APT29, un grupo que se destaca por sus ataques con malware excepcionalmente sofisticados. La brecha de SolarWinds marcó solo el inicio de los persistentes ataques de malware llevados a cabo por este actor de amenazas. Desde aquel ataque, APT29 ha persistido implacablemente en sus […]