Evilginx3: Herramienta para Ataques MITM Independientes Permitiendo eludir la Autenticación de Dos Factores

La ciberseguridad es una constante batalla entre aquellos que protegen y aquellos que buscan vulnerabilidades. En el ámbito de la seguridad informática, Evilginx3 emerge como un marco de ataque “man-in-the-middle” (MITM) que facilita el phishing de credenciales de inicio de sesión junto con las cookies de sesión, lo que a su vez permite eludir la […]

TA4557: Nuevo Enfoque en la Ciberdelincuencia – Ataques Dirigidos a Reclutadores a Través de Correos Electrónicos

El grupo TA4557 ha desplegado una nueva táctica desde octubre de 2023, enfocándose en reclutadores mediante correos electrónicos directos que conducen a la entrega de malware. Los mensajes iniciales son inofensivos y muestran interés en una vacante. Si el destinatario responde, la cadena de ataque se pone en marcha. Anteriormente, durante gran parte de 2022 […]

King Phisher: Fortaleciendo la Seguridad a Través de Simulaciones de Phishing

El phishing ha evolucionado con el tiempo, convirtiéndose en una de las amenazas más sutiles y persistentes en el mundo de la ciberseguridad. Con el aumento de la sofisticación de los ataques, es esencial para las organizaciones fortalecer sus defensas y, ¿qué mejor manera de hacerlo que probando sus propias vulnerabilidades? En este sentido, herramientas […]

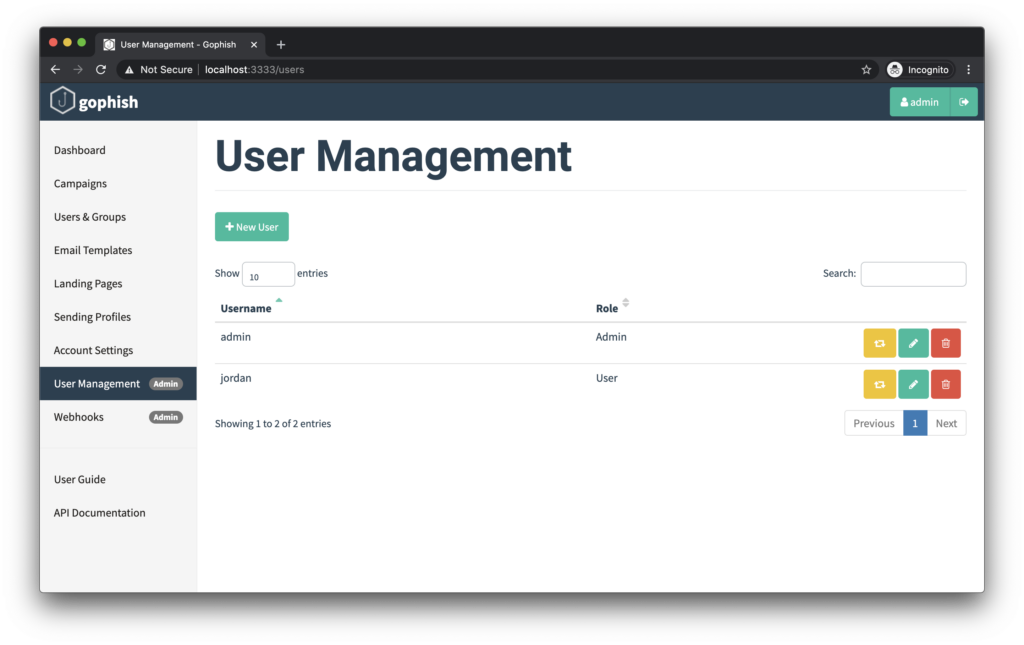

GoPhish: Aprende a Identificar y Evitar el Phishing

El phishing se ha convertido en una de las tácticas más astutas y frecuentes empleadas por los ciberdelincuentes para infiltrarse en sistemas y robar datos personales. Esta técnica engañosa se camufla tras correos electrónicos fraudulentos que simulan provenir de entidades confiables como bancos, empresas o incluso instituciones gubernamentales. La sofisticación de estos ataques hace que […]

Distintos Tipos de Ataques de Ingeniería Social

A pesar de la amplia gama de rumores en torno a ella, la ingeniería social es difícil de “definir” o resumir. Esta es una de las razones por las cuales el 82% de las brechas de datos son de origen humano. La ingeniería social se ha convertido en la columna vertebral de muchas amenazas en […]

Nueva Variante de Agent Tesla se Propaga a través de un Documento de Excel Manipulado

El equipo de FortiGuard Labs ha capturado una campaña de phishing que difunde una nueva variante de Agent Tesla. Esta conocida familia de malware utiliza un troyano de acceso remoto (RAT) basado en .Net y un ladrón de datos para obtener acceso inicial. A menudo se utiliza para servicios de Malware como Servicio (MaaS). Realizaron […]